- Начало работы

- Интеграция

- HTTP API

- Single Sign-On

- OpenID Connect

- RADIUS адаптер

- LDAP адаптер

- Портал самообслуживания

- MULTIFACTOR Directory Sync

- Windows Logon

- Регистрация пользователей

- .NET Core

- 1с-Bitrix24

- 1с-плагин двухфакторной аутентификации

- 1С:Предприятие с системой единого входа на базе OIDC

- ADFS

- ASP.NET

- Ansible AWX

- Atlassian Cloud

- BearPass

- Check Point VPN

- Cisco ASA VPN

- Citrix Gateway

- Deckhouse Stronghold

- Exchange ActiveSync

- FortiGate VPN

- HRBOX

- Huawei Cloud

- Huawei VPN

- Ideco

- Infrascope

- Grafana

- Keycloak

- Let's Encrypt Windows Server

- Linux logon (GUI/SSH)

- Linux SSH

- Linux SUDO

- Microsoft Entra ID

- MikroTik L2TP VPN

- NGate VPN

- Network Policy Server (NPS)

- Nextcloud

- OpenVPN

- OpenVPN + AD

- OpenVPN Access Server

- OpenVPN pfSense

- Outlook Web Access (OWA)

- Palo Alto GlobalProtect

- Passwork

- RD Gateway (RDGW)

- Redmine

- Starvault

- Solar SafeInspect

- UserGate VPN

- VMware Horizon Cloud

- VMware Horizon View

- VMware vCloud Director

- VMware vSphere

- Vault

- ViPNET

- Windows VPN

- WordPress

- Yandex.Cloud

- Yandex 360

- Zabbix

- АйТи-Бастион

- Континент 4 VPN

- МТС Линк (бывш. webinar.ru)

- С-Терра VPN

- Точка доступа Wi-Fi

- ФПСУ-IP/Клиент

- Пользовательское соглашение об использовании программного обеспечения «МУЛЬТИФАКТОР»

- Политика в отношении обработки персональных данных при использовании сайта https://multifactor.ru/

- Пользовательское соглашение об использовании мобильного приложения «MULTIFACTOR»

- Политика в отношении обработки персональных данных

- Согласие на обработку персональных данных пользователей сайта https://multifactor.ru/

- Лицензионное соглашение

- Политика оплаты

Интеграция 1С:Предприятие с системой единого входа на базе OIDC

Общие сведения

В статье описывается настройка интеграции 1С:Предприятие с внешней системой аутентификации по протоколу OIDC

Возможные способы аутентификации:

Мобильное приложениеTelegramOTPSMS

Системные требования:

- Компоненту необходим доступ к хосту api.multifactor.ru по TCP порту 443 (TLS);

- 1С:Предприятие версии 8.3.14 или выше.

- Для использования SSO Вам потребуется установить и настроить Портал Самообслуживания (SSP) не ниже версии 3.0.42 .

Схема работы

- 1c и MULTIFACTOR устанавливают взаимное доверие путем обмена настройками и секретом и настройкой единого адреса входа (Sigle Sign-On).

- При запросе на аутентификацию, 1c переадресует пользователя на страницу MULTIFACTOR.

- MULTIFACTOR отправляет пользователя на страницу поставщика учетных записей, который должен совпадать с email, передаваемым провайдером (см. authenticationClaimName = «email» в default.vrd).

- После подтверждения первого фактора, MULTIFACTOR запрашивает двухфакторную аутентификацию и возвращает подписанный запрос в 1с.

Настройка MULTIFACTOR

Установите и настройте

Портал Самообслуживания (SSP).- Зайдите в личный кабинет, в разделе Ресурсы создайте новый Сайт → OAuth / OpenID приложения:

- Название: произвольное.

- Поставщик учетных записей:

Active Directory. - Адрес портала: адрес Вашего настроенного портала

- Авторизованные URI переадресации: ваш домен.ru/название базы опубликованной/authform.html

- Вы можете включить самостоятельную настройку второго фактора при первом входе пользователя.

- Сохраните настройки;

- После создания вам будут доступны два параметра: Client ID и Client Secret, они потребуются для интеграции.

Настройка со стороны 1С:Предприятие

Чтобы открыть каталог опубликованной базы 1С, необходимо предварительно выполнить её публикацию на веб-сервере IIS.

Публикация Базы

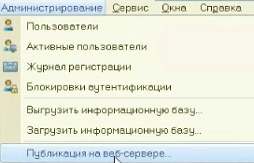

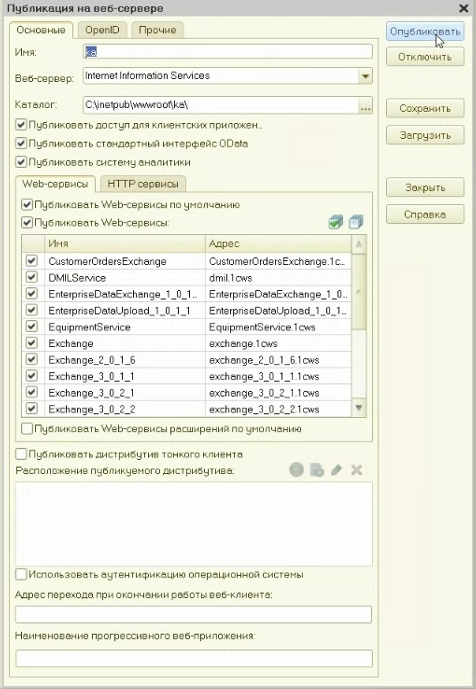

Откройте 1С:Предприятие от имени администратора → Конфигуратор→ Администрирование → Публикация на веб-сервере.

После чего задаём имя и нажимаем Опубликовать

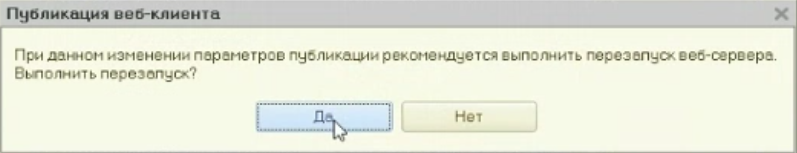

Подтверждаем публикацию и нажимаем Да для перезапуска веб-сервера.

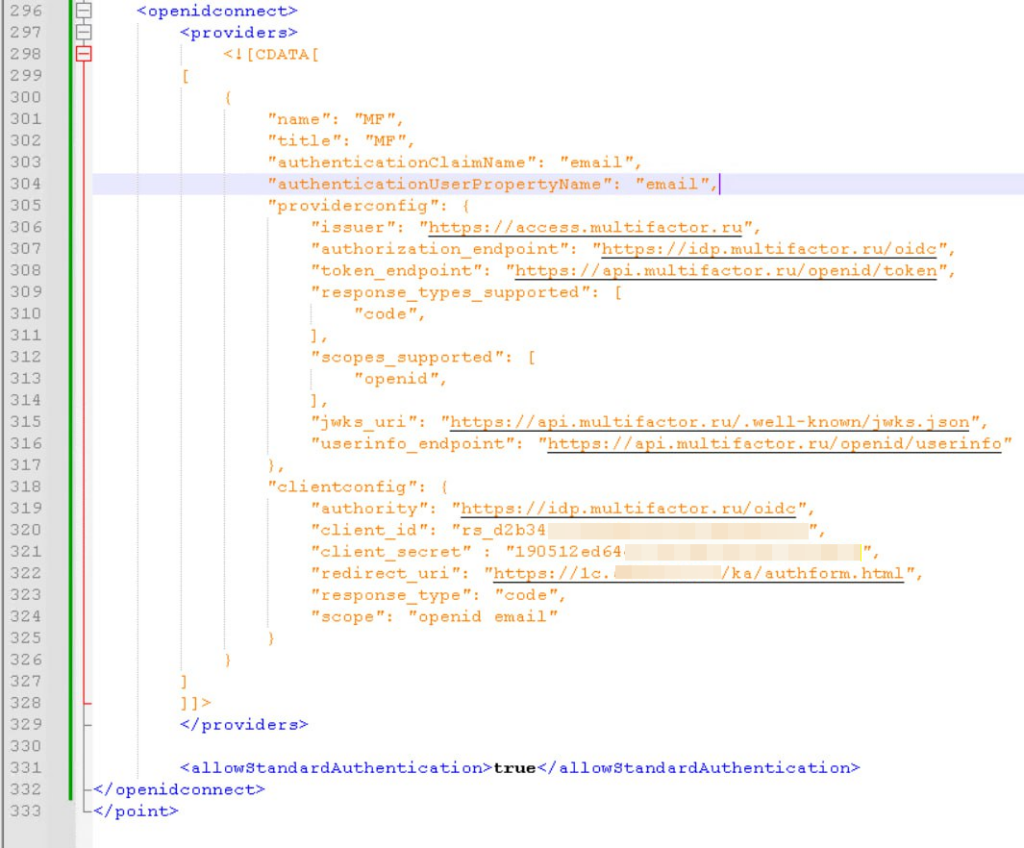

Прейдите в каталог опубликованной базы 1С (по умолчанию это C:\inetpub\wwwroot\[Имя_публикации]), чтобы отредактировать файл конфигурации default.vrd.

Найдите в файле последний последний </point> и перед ним укажите данную конфигурацию:

<openidconnect>

<providers>

<![CDATA[

[

{

"name": "MF",

"title": "MF",

"authenticationClaimName": "email",

"authenticationUserPropertyName": "email",

"providerconfig": {

"issuer": "https://access.multifactor.ru",

"authorization_endpoint": "https://idp.multifactor.ru/oidc",

"token_endpoint": "https://api.multifactor.ru/openid/token",

"response_types_supported": [

"code",

],

"scopes_supported": [

"openid",

],

"jwks_uri": "https://api.multifactor.ru/.well-known/jwks.json",

"userinfo_endpoint": "https://api.multifactor.ru/openid/userinfo"

},

"clientconfig": {

"authority": "https://idp.multifactor.ru/oidc",

"client_id": "Client ID Вашего ресурса из Личного кабинета",

"client_secret" : "Client Secret Вашего ресурса из Личного кабинета",

"redirect_uri": "https://1c.example.ru/name/authform.html",

"response_type": "code",

"scope": "openid email"

}

}

]

]]>

</providers>

<allowStandardAuthentication>true</allowStandardAuthentication>

</openidconnect>

конфигурация параметров

Параметр |

Значение |

Описание |

|---|---|---|

|

«email» |

Имя поля claim в ID-токене, которое будет использоваться для поиска пользователя в базе 1С. Указывает, что искать пользователя нужно по его email. |

|

«email» |

Имя свойства пользователя 1С, с которым будет сравниваться значение из |

|

|

Базовый адрес сервера авторизации. |

|

|

Идентификатор клиента. Client ID Вашего ресурса из Личного кабинета. |

|

|

Секретный ключ клиента. Client Secret Вашего ресурса из Личного кабинета |

|

|

Адрес перенаправления. URL на вашем сайте (в 1С), куда провайдер вернёт пользователя после успешной аутентификации. Должен строго совпадать с тем, что указан в настройках приложения у провайдера |

|

|

Тип ответа. Говорит провайдеру, что мы хотим получить авторизационный код (не путать с готовым токеном). |

|

|

Запрашиваемые разрешения. Просим провайдера дать нам базовый профиль ( |

Выглядеть это будет следующим образом:

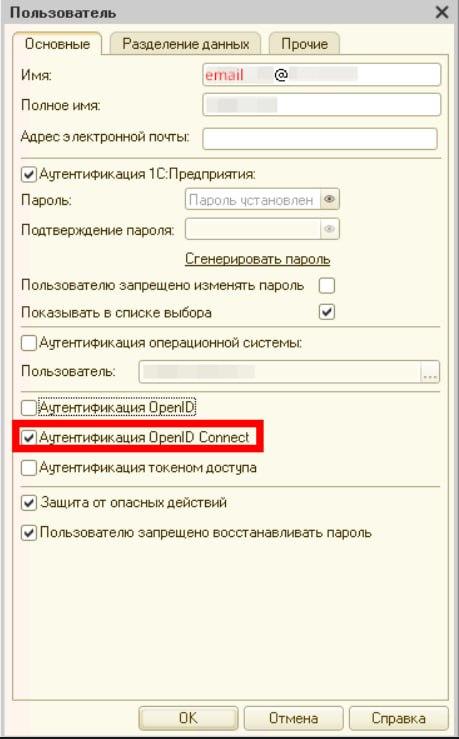

Сохраняем файл и переходим в Конфигуратор→ Администрирование → Пользователи.

Для настройки аутентификации пользователей необходимо:

- В поле Имя укажите email — он должен совпадать с email, передаваемым провайдером (см.

authenticationClaimName = "email» вdefault.vrd). - Установите галочку

Аутентификация OpenID Connect.

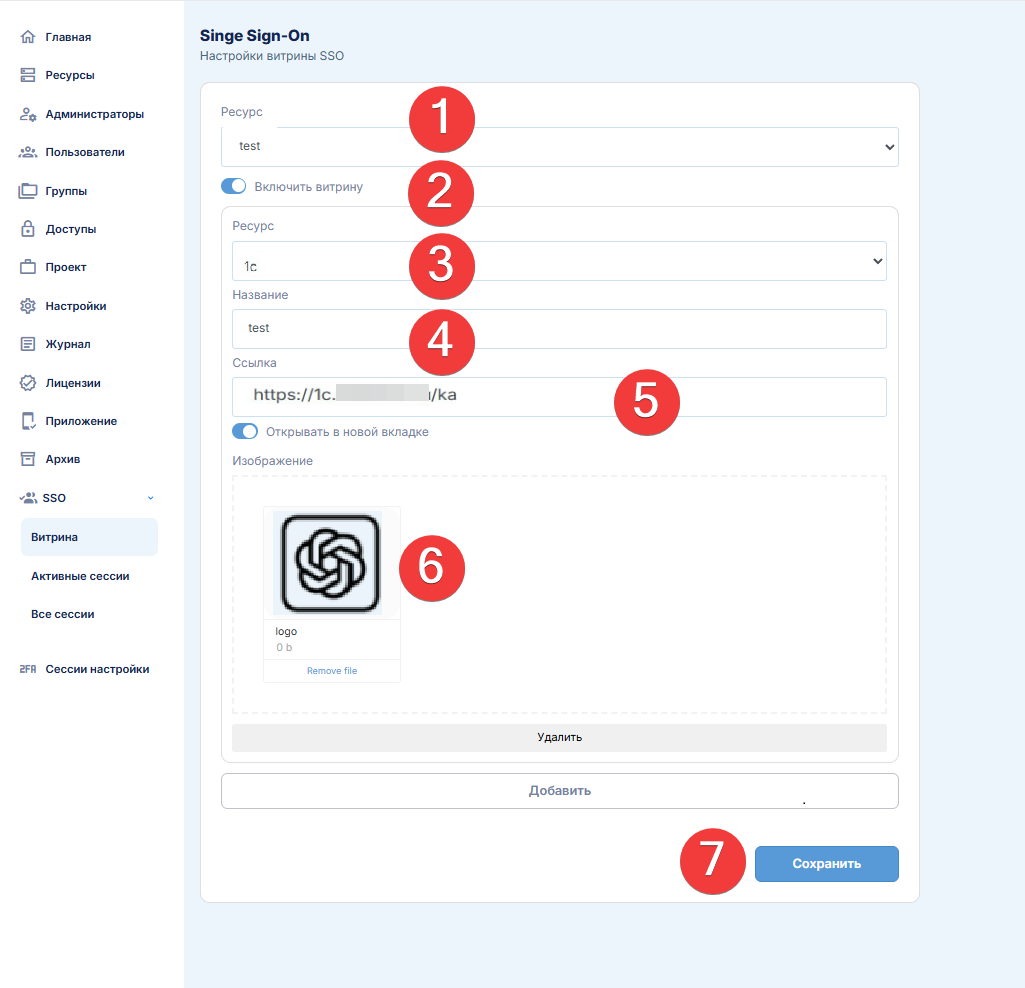

Настройка витрины Single Sign-On

Чтобы включить SSO, выполните следующие действия:

Зайдите в личный кабинет, в разделе SSO → Витрина, переключите чекбокс Включить витрину.

Далее укажите ресурс, созданный Вами ранее ( OAuth / OpenID приложением), после чего заполните следующие параметры:

Где:

- Укажите ранее настроенный Вами портал самообслуживания.

- Включите витрину.

- Укажите ранее настроенный Вами ресурс (

OAuth / OpenIDприложение - Произвольное название ресурса.

- Ссылка для перехода на домен 1С:Предприятия (обязательно без /) .

- Логотип ресурса.

- Сохранение настроек.

После указания всех настроек в данном разделе, Ваше 1С:Предприятие отображаться на главной странице SSO.