- Начало работы

- Интеграция

- HTTP API

- OpenID Connect

- RADIUS протокол

- RADIUS адаптер

- LDAP адаптер

- Портал самообслуживания

- Windows Logon

- MacOS logon

- Регистрация пользователей

- .NET Core

- 1с-Bitrix24

- 1с-плагин двухфакторной аутентификации

- ADFS

- ASP.NET

- Ansible AWX

- Atlassian Cloud

- BearPass

- Check Point VPN

- Cisco ASA VPN

- Citrix Gateway

- FortiGate VPN

- HRBOX

- Huawei Cloud

- Huawei VPN

- Ideco UTM

- Keycloak

- Let's Encrypt Windows Server

- Linux logon (GUI)

- Linux SSH

- Linux SUDO

- MikroTik L2TP VPN

- NGate VPN

- Network Policy Server (NPS)

- Nextcloud

- OpenVPN

- OpenVPN + AD

- OpenVPN Access Server

- OpenVPN pfSense

- Outlook Web Access (OWA)

- Passwork

- RD Gateway (RDGW)

- Redmine

- UserGate VPN

- VMware Horizon Cloud

- VMware Horizon View

- VMware vCloud Director

- VMware vSphere

- Vault

- ViPNET

- Windows VPN

- Yandex.Cloud

- Zabbix

- АйТи-Бастион

- Континент 4 VPN

- МТС Линк (бывш. webinar.ru)

- С-Терра VPN

- Точка доступа Wi-Fi

- ФПСУ-IP/Клиент

Настройка двухфакторной аутентификации Redmine

В статье описывается настройка Redmine для защиты пользовательского входа в систему двухфакторной аутентификацией.

Возможные способы аутентификации:

Мобильное приложение MultiFactorTelegramЗвонок (нужно принять вызов и нажать #)

Для настройки второго фактора аутентификации вам потребуется установить и настроить MultiFactor LDAP Adapter.

Схема работы

- Пользователь подключается к Redmine, вводит логин и пароль на странице входа;

- LDAP клиент Redmine по протоколу LDAP подключается к компоненту MultiFactor LDAP Adapter;

- Компонент проверяет логин и пароль пользователя в Active Directory или OpenLDAP и запрашивает второй фактор аутентификации;

- Пользователь подтверждает запрос доступа выбранным способом аутентификации.

Перед началом работы

Убедитесь, что на сервере с Redmine открыты порт 389 TCP (LDAP) и 636 TCP (LDAPS) для отправки запросов на сервер MultiFactor LDAP Adapter.

Настройка Мультифактора

- Зайдите в систему управления Мультифактором, далее в раздел "Ресурсы" и создайте новое LDAP приложение;

- После создания вам будут доступны два параметра: NAS Identifier и Shared Secret, они потребуются для последующих шагов;

- Загрузите и установите MultiFactor LDAP Adapter.

Настройка Redmine

Зайдите в панель управления Redmine.

Настройка LDAP сервера

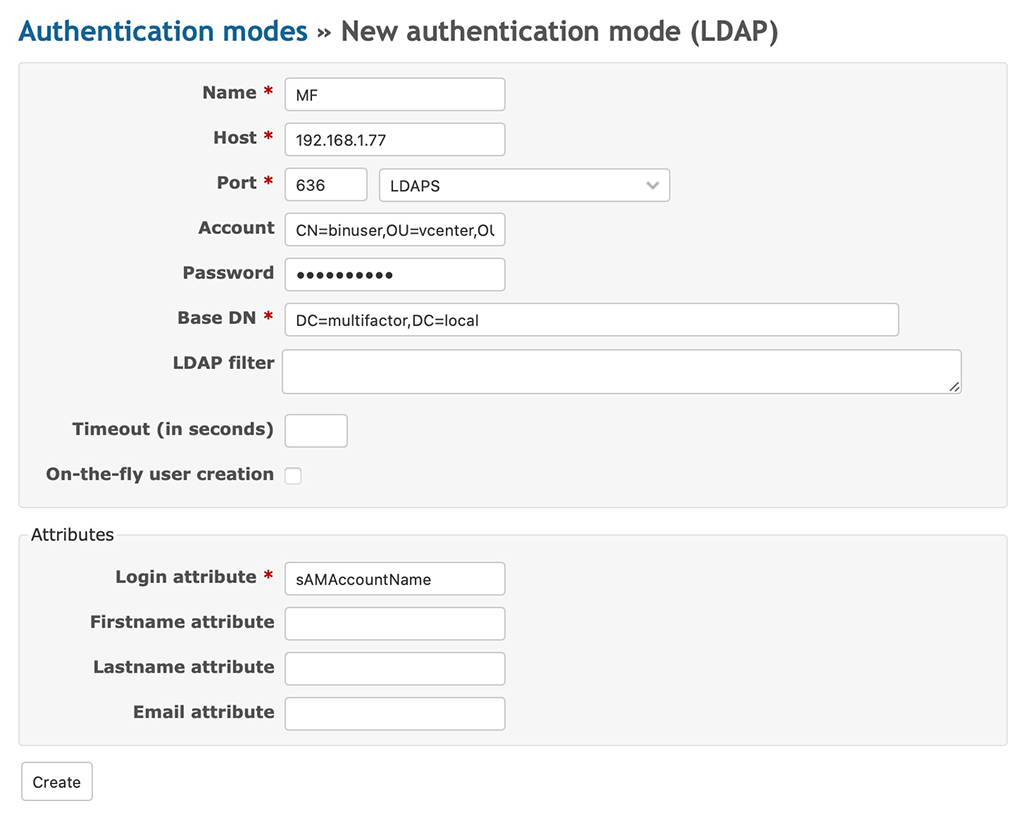

В разделе Administration > LDAP Authentication нажмите New authentication mode.

- Name: MF

- Host: адрес компонента MultiFactor LDAP Adapter

- Port: порт согласно настройкам компонента MultiFactor LDAP Adapter. Выберите схему "LDAPS" для порта 636 или "LDAP" для порта 389

- Account: учётная запись сервисного пользователя (например, CN=binduser,DC=domain,DC=com)

- Password: пароль сервисного пользователя

- Base DN: DC=domain,DC=com

- Timeout (in seconds): 60

- On-the-fly user creation: поставьте флажок

В секции "Attributes" задайте таблицу соответствия полей LDAP сервера пользовательским полям Redmine.

- Login attribute: для AD установите значение sAMAccountName, для OpenLDAP – uid

Подсказка

Сервисный пользователь должен быть добавлен в список сервисных учётных записей в настройках MultiFactor LDAP Adapter для исключения запроса у него второго фактора.

Нажмите Create.

Смотрите также:

- Настройка двухфакторной аутентификации VMware vCenter Server;

- Настройка двухфакторной аутентификации 1с-Bitrix24.