- Начало работы

- Интеграция

- HTTP API

- Single Sign-On

- OpenID Connect

- RADIUS адаптер

- LDAP адаптер

- Портал самообслуживания

- MULTIFACTOR Directory Sync

- Windows Logon

- Регистрация пользователей

- .NET Core

- 1с-Bitrix24

- 1с-плагин двухфакторной аутентификации

- 1С:Предприятие с системой единого входа на базе OIDC

- ADFS

- ASP.NET

- Ansible AWX

- Atlassian Cloud

- BearPass

- BI.ZONE ZTNA

- Check Point VPN

- Cisco ASA VPN

- Citrix Gateway

- Deckhouse Stronghold

- Exchange ActiveSync

- FortiGate VPN

- HRBOX

- Huawei Cloud

- Huawei VPN

- Ideco

- Infrascope

- Grafana

- Keycloak

- Let's Encrypt Windows Server

- Linux logon (GUI/SSH)

- Linux SSH

- Linux SUDO

- Microsoft Entra ID

- MikroTik L2TP VPN

- NGate VPN

- Network Policy Server (NPS)

- Nextcloud

- OpenVPN

- OpenVPN + AD

- OpenVPN Access Server

- OpenVPN pfSense

- Outlook Web Access (OWA)

- Palo Alto GlobalProtect

- Passwork

- RD Gateway (RDGW)

- RdWeb

- Redmine

- Starvault

- Solar SafeInspect

- UserGate VPN

- VMware Horizon Cloud

- VMware Horizon View

- VMware vCloud Director

- VMware vSphere

- Vault

- ViPNET

- Windows VPN

- WordPress

- Yandex.Cloud

- Yandex 360

- Zabbix

- АйТи-Бастион

- Континент 4 VPN

- МТС Линк (бывш. webinar.ru)

- С-Терра VPN

- Точка доступа Wi-Fi

- ФПСУ-IP/Клиент

- Пользовательское соглашение об использовании программного обеспечения «МУЛЬТИФАКТОР»

- Политика в отношении обработки персональных данных при использовании сайта https://multifactor.ru/

- Пользовательское соглашение об использовании мобильного приложения «MULTIFACTOR»

- Политика в отношении обработки персональных данных

- Согласие на обработку персональных данных пользователей сайта https://multifactor.ru/

- Лицензионное соглашение

- Политика оплаты

- Результаты проведения специальной оценки условий труда (СОУТ)

Настройка двухфакторной аутентификации на сервере Windows со службой RD Gateway

В статье описывается настройка Windows сервера для включения двухфакторной аутентификации при подключении удаленного рабочего стола (RDP) со службой RD Gateway.

RD Gateway — компонент Windows сервера, позволяющий подключаться к рабочему столу через шлюз, который выполняет функции VPN, а именно создает зашифрованное подключение по протоколу TLS.

Применимо к версиям:

Windows Server 2012 R2Windows Server 2016Windows Server 2019Windows Server 2022Windows Server 2025

Возможные способы аутентификации:

Мобильное приложение MultifactorTelegramЗвонок (нужно принять вызов и нажать #)

Видео-презентация

Схема работы

- Пользователь подключается к удаленному рабочему столу через шлюз RD Gateway;

- RD Gateway проверяет логин, пароль, политику авторизации ресурсов (RAP) и переадресовывает запрос в Network Policy Server (NPS);

- NPS получает запрос от RD Gateway, запрашивает второй фактор аутентификации по RADIUS протоколу в компоненте MULTIFACTOR Radius Adapter;

- Мультифактор отправляет на телефон пользователя запрос подтверждения входа;

- Пользователь подтверждает запрос в телефоне и подключается к VPN.

Дополнительные возможности:

- настройка доступа на основе принадлежности пользователя к группе в Active Directory;

- избирательное включение второго фактора на основе принадлежности пользователя к группе в Active Directory;

- использование телефона пользователя из профиля Active Directory для звонка на мобильный телефон;

Требования к серверу

- На сервере должны быть установлены и настроены компоненты Remote Desktop Gateway и Network Policy and Access Service.

- На сервере с NPS необходимо установить компонент MULTIFACTOR Radius Adapter.

- Для работы Мультифактора серверу необходим доступ к хосту api.multifactor.ru по порту 443 (TLS).

Настройка MULTIFACTOR

- Зайдите в административную панель, далее в раздел

Ресурсыи создайте новый ресурс типаОС / Сервер→Windows RD Gateway; - Заполните

НазваниеиАдреспо вашему усмотрению. ПараметрПри подключении без настроенного второго фактораотвечает за возможность настроить второй фактор при подключении пользователя без настроенного второго фактора доступа; - После создания вам будут доступны два параметра:

NAS IdentifierиShared Secret, они потребуются для последующих шагов.

Настройка компонента MULTIFACTOR Radius Adapter

Разверните компонент MULTIFACTOR Radius Adapter, взяв за основу шаблон из папки clients, ( или создайте свой) и настройте файл конфигурации. Он должен выглядеть следующим образом:

Для Radius-адаптера v1

<?xml version="1.0" encoding="utf-8"?>

<configuration>

<!-- Объявление секции RadiusReply -->

<configSections>

<section name="RadiusReply" type="MultiFactor.Radius.Adapter.RadiusReplyAttributesSection, MultiFactor.Radius.Adapter"/>

</configSections>

<appSettings>

<!-- Адрес и порт (UDP) по которому адаптер будет принимать запросы на аутентификацию от клиентов -->

<add key="adapter-server-endpoint" value="0.0.0.0:1812"/>

<!-- ip ресурса -->

<add key="radius-client-ip" value="10.10.10.110"/>

<!-- Секрет для взаимодействия с ресурсом -->

<add key="radius-shared-secret" value="000000000"/>

<!-- где осуществляется проверка первого фактора аутентификации: ActiveDirectory, ADLDS, Radius, None-->

<add key="first-factor-authentication-source" value="None"/>

<!-- Идентификатор NAS, полученный из панели управления Мультифактора -->

<add key="multifactor-nas-identifier" value="NAS Identifier из личного кабинета Мультифактора"/>

<!-- Секретный ключ, полученный из панели управления Мультифактора -->

<add key="multifactor-shared-secret" value="Shared Secret из личного кабинета Мультифактора"/>

</appSettings>

</configuration>

Для Radius-адаптера v2

<?xml version="1.0" encoding="utf-8"?>

<configuration>

<appSettings>

<!-- ip ресурса -->

<add key="radius-client-ip" value="127.0.0.1"/>

<!-- Секрет для взаимодействия с ресурсом -->

<add key="radius-shared-secret" value="111111111"/>

<!-- где осуществляется проверка первого фактора аутентификации: ActiveDirectory, ADLDS, Radius, None-->

<add key="first-factor-authentication-source" value="None"/>

<!-- Идентификатор NAS, полученный из панели управления Мультифактора -->

<add key="multifactor-nas-identifier" value="NAS Identifier из личного кабинета Мультифактора"/>

<!-- Секретный ключ, полученный из панели управления Мультифактора -->

<add key="multifactor-shared-secret" value="Shared Secret из личного кабинета Мультифактора"/>

</appSettings>

<ldapServers>

<!-- Настройки LDAP сервера -->

<ldapServer

connection-string="ldap://localhost:389"

username="CN=ServiceAccount,OU=Service Accounts,DC=domain,DC=loc"

password="your_password_here"

/>

</ldapServers>

</configuration>

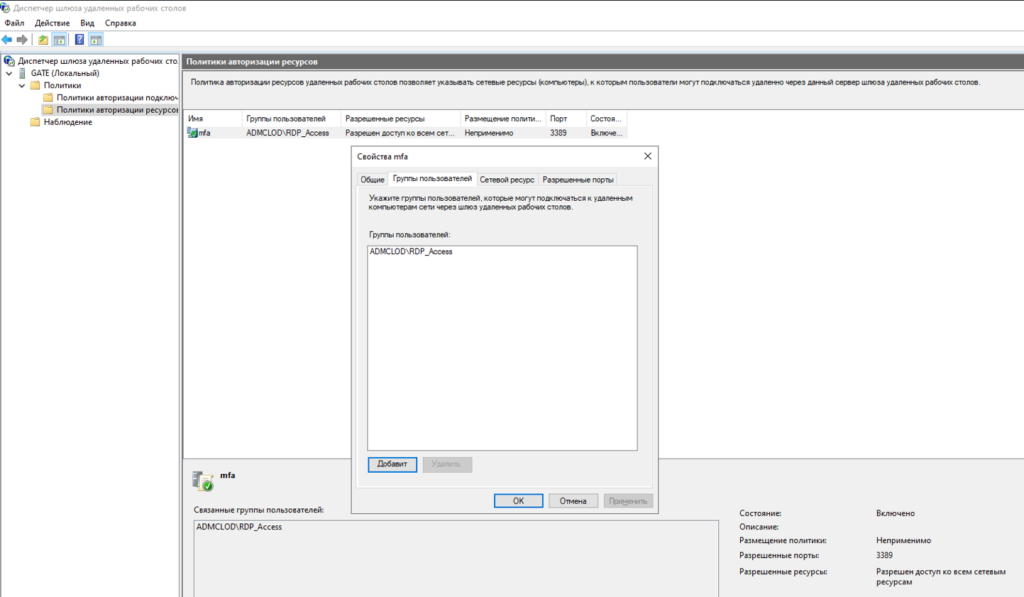

Настройка Remote Desktop Gateway

Настройте политику авторизации подключений.

Настройте политику авторизации на шлюзе, добавив группу пользователей AD, которым должен предоставляться доступ к RDS серверам

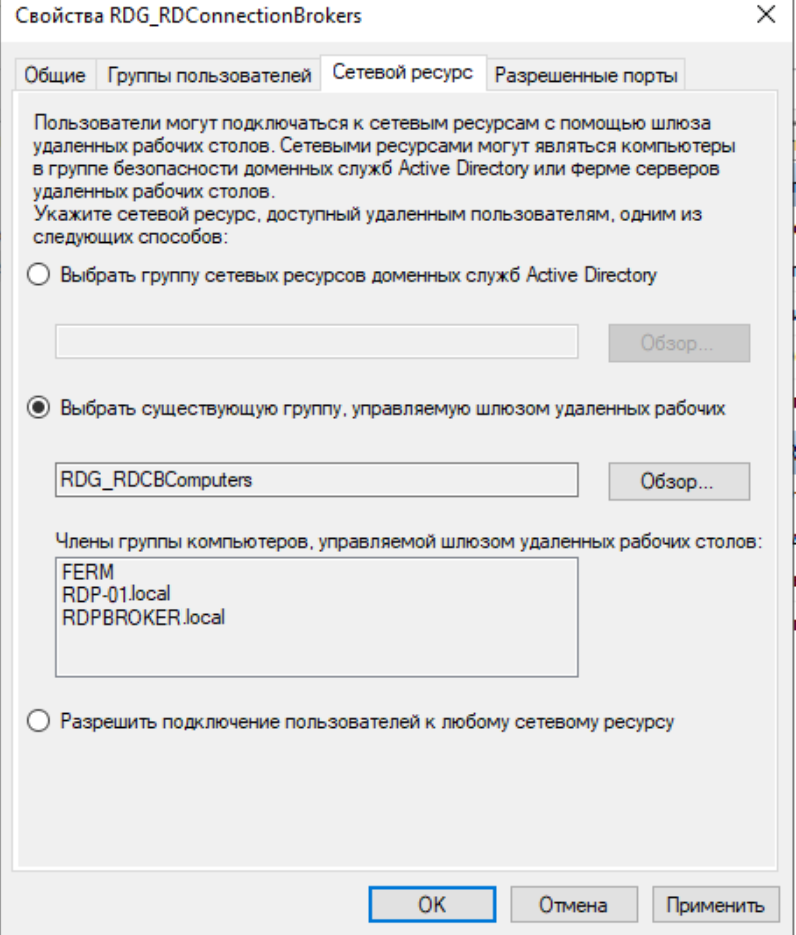

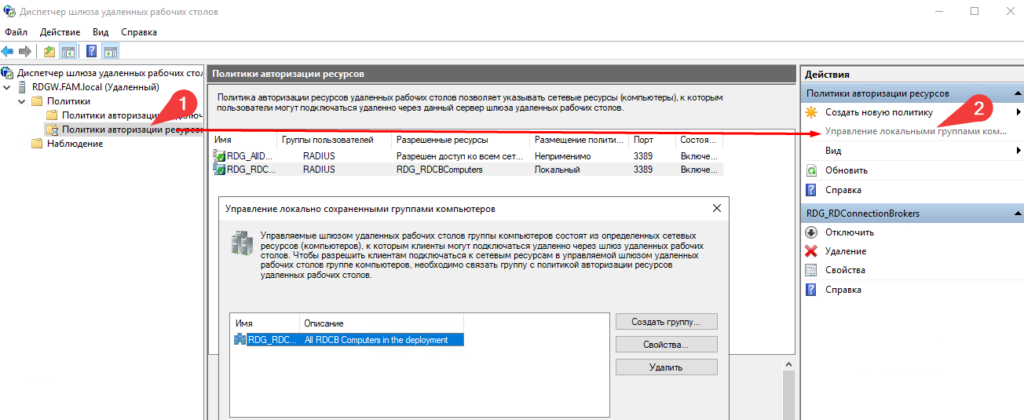

Добавьте группу устройств, к которым требуется доступ.

Группы устройств создаются здесь:

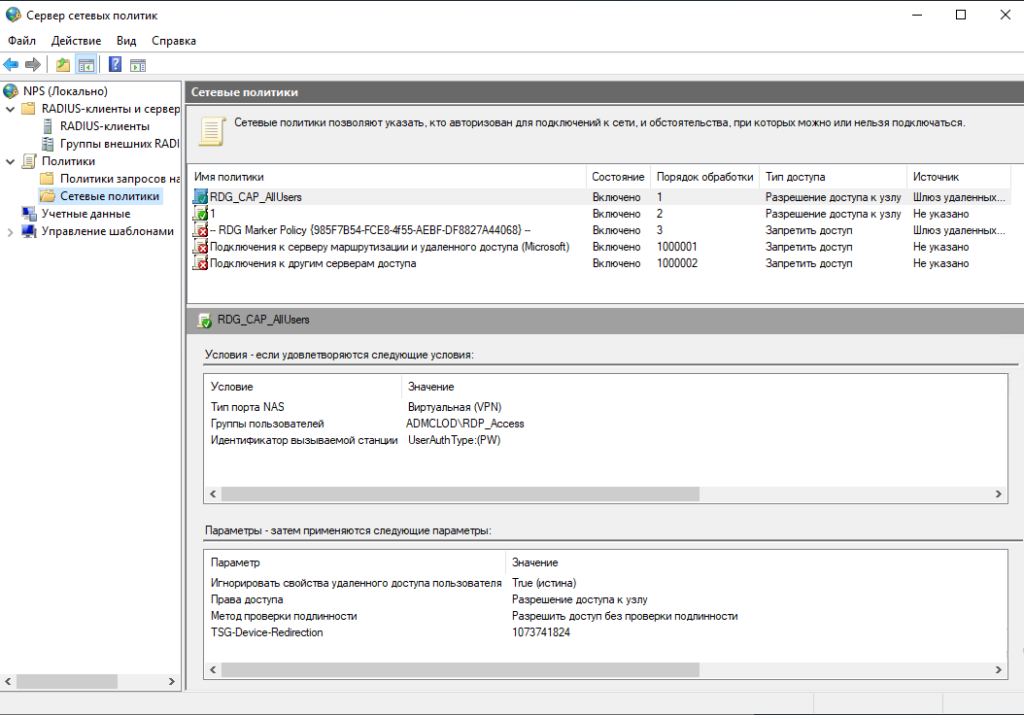

Настройка NPS

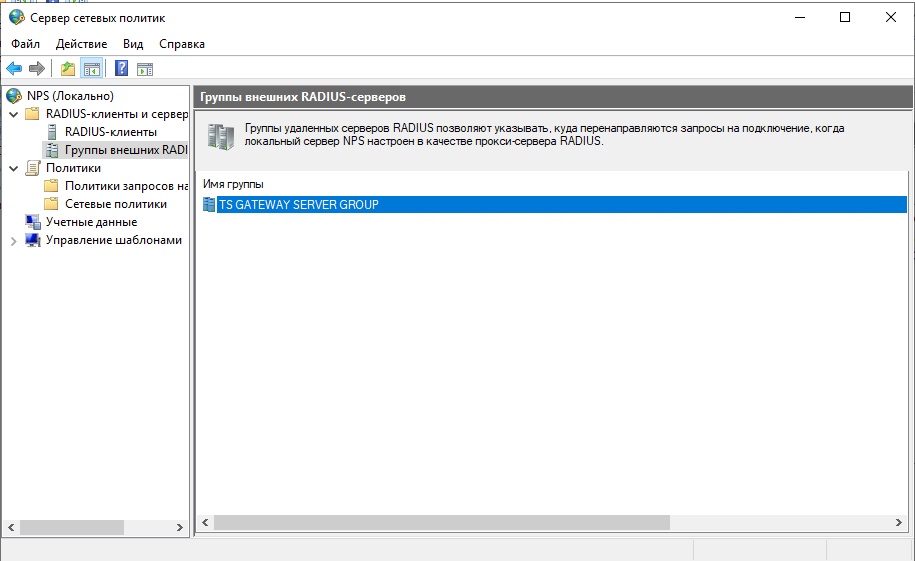

- В разделе Remote RADIUS Server Groups создайте новую группу:

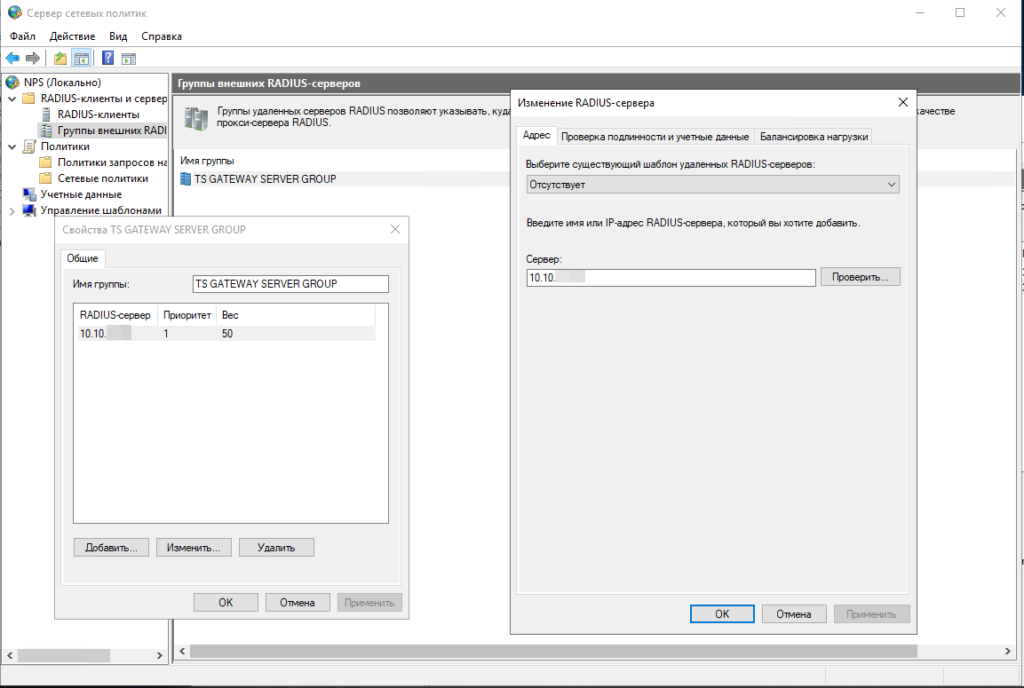

- Укажите IP-адрес RADIUS-сервера:

- Укажите общий секрет (должен совпадать с ранее придуманным

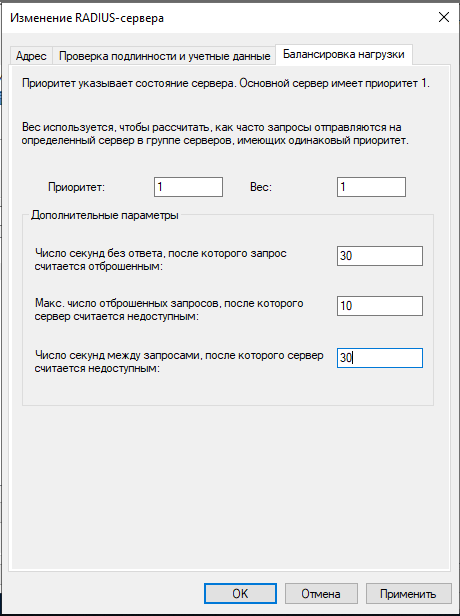

SHARED_SECRETв конфиге radius-адаптера. - Выставите таймауты на NPS для следующих значений:

- приоритет;

- вес;

- число секунд без ответа, после которого запрос считается отброшенным (по умолчанию 30, но можно выставить 60);

- макс. число отброшенных запросов, после которого сервер считается недоступным;

- число секунд между запросами, после которого сервер считается недоступным (по умолчанию 30, но можно выставить 60).

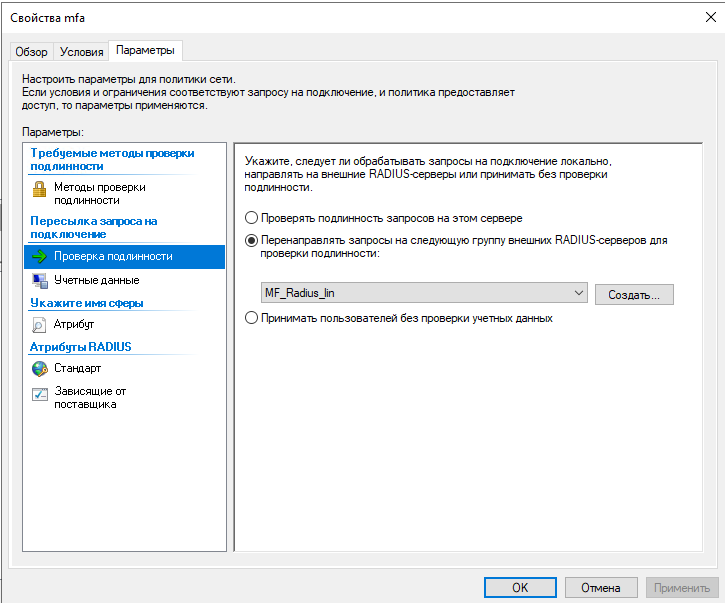

- В разделе Connection Requests Policies, откройте свойства политики TS GATEWAY AUTHORIZATION POLICY:

- На вкладке Settings:

- в разделе Authentication выберите вариант Forward requests to the following remote RADIUS server group for authentication: MFA

- На вкладке Settings:

Если что-то не работает

Для проверки принадлежности пользователя к группам безопасности Active Directory, адаптер должен быть запущен под пользователем, имеющим доступ на чтение к домену (обычно любой пользователь из домена).

Проверьте журнал Windows, раздел Custom Views -> Server Roles -> Network Policy And Access Services.

Проверьте журнал компонента MULTIFACTOR Radius Adapter.

Проверьте журнал MULTIFACTOR.

Смотрите также: